简介

GDA 不仅只是反编译器,同时也是一款轻便且功能强大的综合性逆向分析利器,其不依赖 java 且支持 apk、dex、odex、oat、jar、aar、class 文件的反编译, 支持 python,java 脚本自动化分析。GDA 提供了字符串、方法、类和成员变量的交叉引用及搜索功能、代码注释功能等等。 GDA 中包含多个由作者独立研究的高速分析引擎:反编译引擎、漏洞检测引擎、恶意行为检测引擎、污点传播分析引擎、反混淆引擎、apk 壳检测引擎等等, 尤其是恶意行为检测引擎和污点传播引擎与反编译核心的完美融合, 大大提高了无源码逆向工程的效率, 此外反编译器还提供了很多实用功能,如路径求解、 漏洞检测、隐私泄露检测、查壳、odex 转 dex、oat 转 dex、加解密算法工具、android 设备内存 dump 等等功能

软件特点

- 亚洲第一款也是唯一一款现代交互式反编译器 → 完全自主研发的反编译内核,独立于世界上其他任何反编译器

- 世界上唯一一款 c++实现的 Android 反编译器 → 独特而高效的反编译内核、前端、后端及大量的优化算法

- 世界上第一个实现 davilk 字节码的反编译器 → 自主设计的高效率 IR 及 IR 翻译器,自主实现并优化的数据流、控制流及结构化分析算法

- 世界上第一个实现静态恶意行为、隐私泄露、安全漏洞检测的 Android 反编译器

- 世界上第一个实现程序精细化路径求解的反编译器

- 世界上体积最小、占用内存最少、速度最快的 Android 反编译器

- 世界上第一个基于反编译器和 api 链实现的恶意行为检测引擎

- 世界上第一个基于堆栈状态机和动态规则解释器的静态漏洞扫描引擎 → 速度远高于世界其他静态漏洞扫描引擎

- 世界上第一个基于低级中间表示的静态污点传播分析引擎 → 速度远高于世界其他静态污点传播分析引擎

- 独创隧道接口技术突破在给 Python/Java 提供脚本接口时必须依赖 DLL/SO 文件的限制

- 独创模拟追踪算法实现的具有上下文无关性的变量及寄存器溯源与追踪

- 独创基于低级中间表示的路径求解算法

反编译器特性

- 使用 C&C++实现的自独立 native 反编译器,无需安装 java 和 android sdk 即可使用

- 高效的反编译对抗技术能够有效绕过字节码陷阱、类型混淆、结构化混淆、字节码花指令、anti-disassembling 和 anti-decompiling 等技术

- 支持 dex、odex、apk、oat、jar、class、aar 文件的反编译分析

- 支持 multi-dex 反编译,采用 DEX 虚拟融合技术使得反编译更加快速

- 支持对 strings,class,method,field 进行交叉引用和搜索(支持精确匹配,模糊匹配,正则匹配三种模式)

- 支持 class、method、field 及局部变量的智能重命名,支持 java 代码注释

- 支持 odex、oat 转化为 dex,支持 dex 文件的字节码编辑和自动校验

- 支持设备内存 dump,支持任意有效内存数据提取,可用于脱壳和 DEX 自动化解密

- 算法辅助工具提供主流大部分的加解密算法和 HASH 算法,支持连环加密,支持文件加解密

- 脚本插件支持,采用隧道接口技术实现 Python 和 Java 脚本自动化分析,无需额外提供动态链接库

- method 签名数据的制作与自动识别

- 独创基于 GDA 反编译内核和可疑 API 链的恶意行为检测与发现,支持快速定位和反编译可疑代码

- 独创基于模拟追踪算法实现的具有上下文无关性的变量及寄存器追踪与溯源分析

- 独创基于堆栈状态机和动态规则解释器的静态漏洞扫描引擎,灵活简单的漏洞规则语法,内置近 50 多类漏洞规则,支持自定义漏洞规则

- 独创基于低级中间表示的静态污点传播分析,实现全域隐私泄露检测

- 独创基于低级中间表示的精细化程序路径求解算法,自定义测试任意路径的联通性和关联性

- APK 全文件取证分析支持

- 支持 URI 深度提取

- 支持全局敏感信息提取,通过内置 40 多条敏感信息规则,包括各大主流平台的 api key、Token、SID 等规则

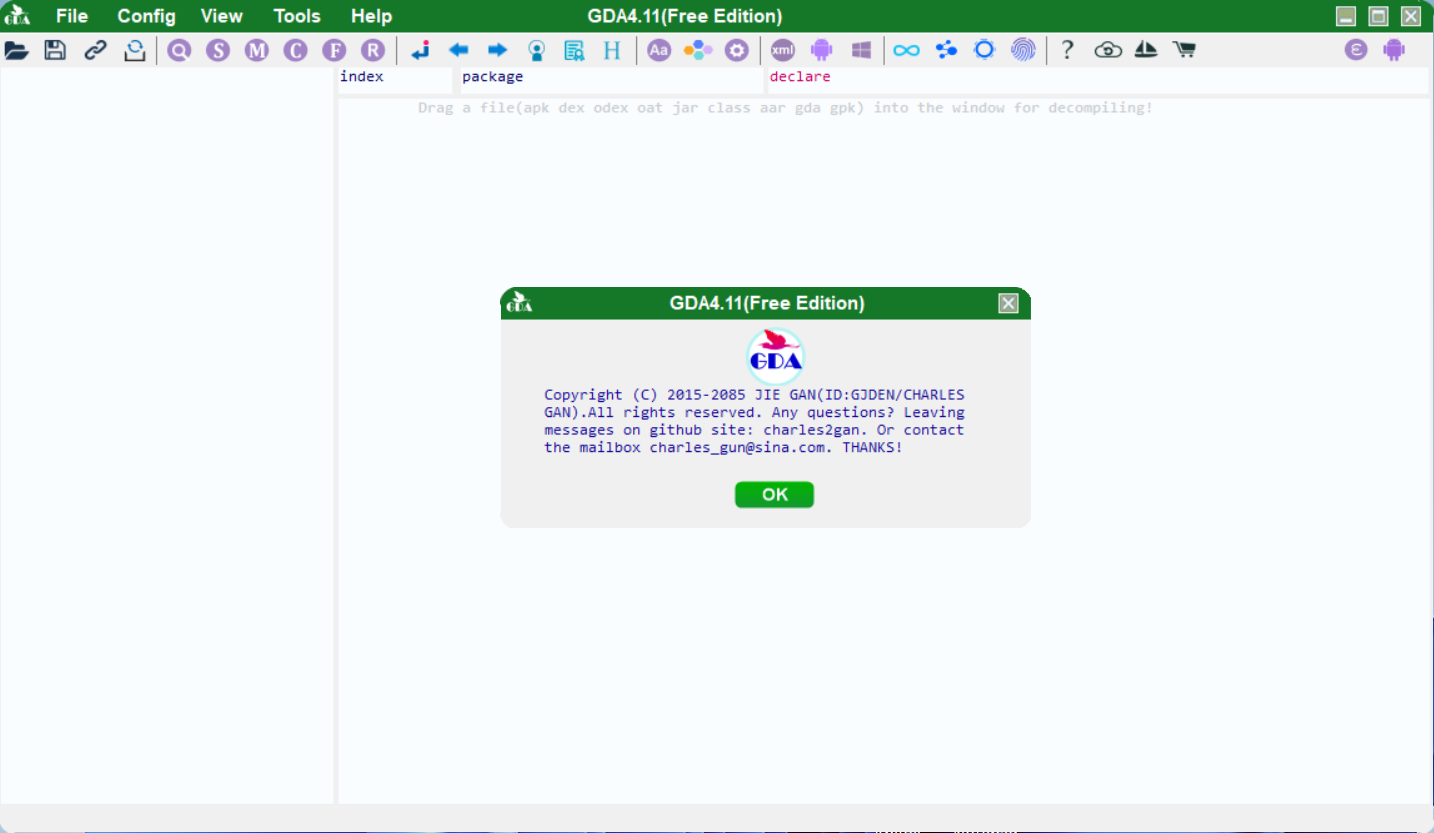

软件截图